A internet que conhecemos e usamos diariamente – aquela acessível por meio de motores de busca como Google, Bing ou Yahoo – é apenas a ponta do iceberg. Abaixo dessa superfície visível, existe uma vasta camada de conteúdo que não é indexada pelos motores de busca tradicionais, conhecida como Deep Web. Este artigo visa desmistificar a Deep Web, explicar suas diferenças em relação à Dark Web e, mais importante, fornecer um guia responsável sobre como acessá-la de forma segura, destacando os riscos e as precauções necessárias.

O que é Deep Web?

A Deep Web, ou "Web Profunda", refere-se a todo o conteúdo da internet que não é indexado por motores de busca convencionais. Isso significa que páginas como o Google não conseguem encontrá-lo ou listá-lo em seus resultados de pesquisa. Contraintuitivamente, a maior parte da internet pertence à Deep Web. Estima-se que ela seja centenas, senão milhares, de vezes maior que a Surface Web (a internet que usamos diariamente).

Mas o que exatamente compõe a Deep Web? Ela inclui uma vasta gama de informações e serviços legítimos e cotidianos, tais como:

- Bancos de dados: Registros acadêmicos, dados científicos, informações governamentais, bases de dados de empresas, etc.

- Conteúdo privado: E-mails, contas de redes sociais, serviços de armazenamento em nuvem, extratos bancários, etc.

- Conteúdo dinâmico: Páginas geradas em tempo real com base em consultas específicas, como resultados de pesquisas de voos ou produtos em e-commerce.

- Intranets: Redes internas de empresas, universidades e governos.

- Conteúdo pago ou restrito: Artigos científicos, periódicos, vídeos sob demanda que exigem login ou assinatura.

É crucial entender que a Deep Web, por si só, não é inerentemente maliciosa ou ilegal. Ela é simplesmente uma parte da internet que requer um acesso direto, seja por meio de credenciais de login, links específicos ou consultas a bancos de dados. A confusão e o estigma em torno da Deep Web geralmente surgem da sua associação com a Dark Web, um subconjunto muito menor e mais notório da Deep Web, que abordaremos a seguir.

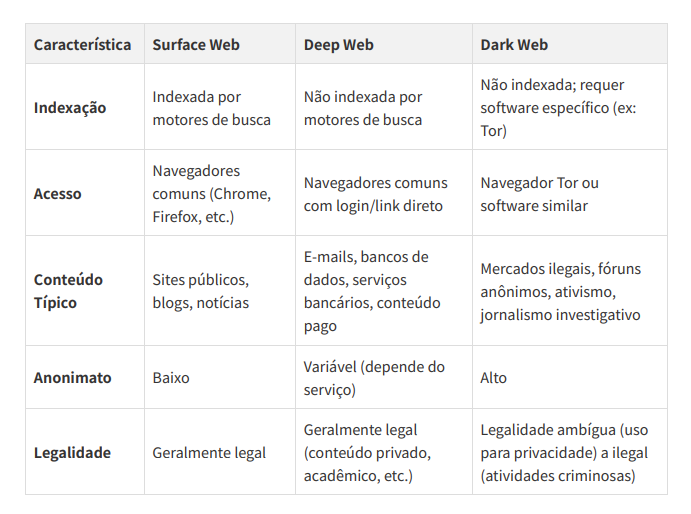

Deep Web vs. Dark Web: Entendendo as Diferenças

Embora os termos "Deep Web" e "Dark Web" sejam frequentemente usados de forma intercambiável, eles representam conceitos distintos e é fundamental compreender suas diferenças para evitar equívocos e medos desnecessários. A Deep Web, como já explicado, é a vasta porção da internet não indexada por motores de busca, contendo desde e-mails pessoais até bancos de dados corporativos.

A Dark Web, por outro lado, é um pequeno subconjunto da Deep Web. Ela é intencionalmente oculta e requer software, configurações ou autorizações específicas para ser acessada, sendo o navegador Tor (The Onion Router) o método mais comum. A principal característica da Dark Web é o anonimato que ela oferece aos seus usuários e operadores, tornando-a um refúgio para atividades que variam de legítimas a altamente ilegais.

Para ilustrar a relação entre elas, imagine a internet como um oceano:

- Surface Web: É a superfície do oceano, visível e acessível a todos, onde os motores de busca atuam como barcos que mapeiam essa superfície.

- Deep Web: É a maior parte do oceano, abaixo da superfície, que inclui tudo, desde recifes de coral (bancos de dados privados) até submarinos (intranets). Você sabe que eles estão lá, mas precisa de um equipamento específico (login, link direto) para acessá-los.

- Dark Web: É uma pequena e profunda trincheira no fundo do oceano, acessível apenas com submarinos especiais (como o Tor). É um local onde a privacidade e o anonimato são extremos, e por isso, atrai tanto atividades lícitas (como jornalismo investigativo e comunicação em regimes opressivos) quanto ilícitas.

É fundamental reiterar que a Deep Web não é sinônimo de ilegalidade. A vasta maioria do seu conteúdo é perfeitamente legal e utilizada diariamente por milhões de pessoas. A Dark Web, por outro lado, é onde a maior parte das atividades ilícitas ocorre devido ao seu foco em anonimato. No entanto, mesmo na Dark Web, existem usos legítimos, como a comunicação segura para ativistas e jornalistas em países com censura rigorosa.

Como Acessar a Deep Web de Forma Segura

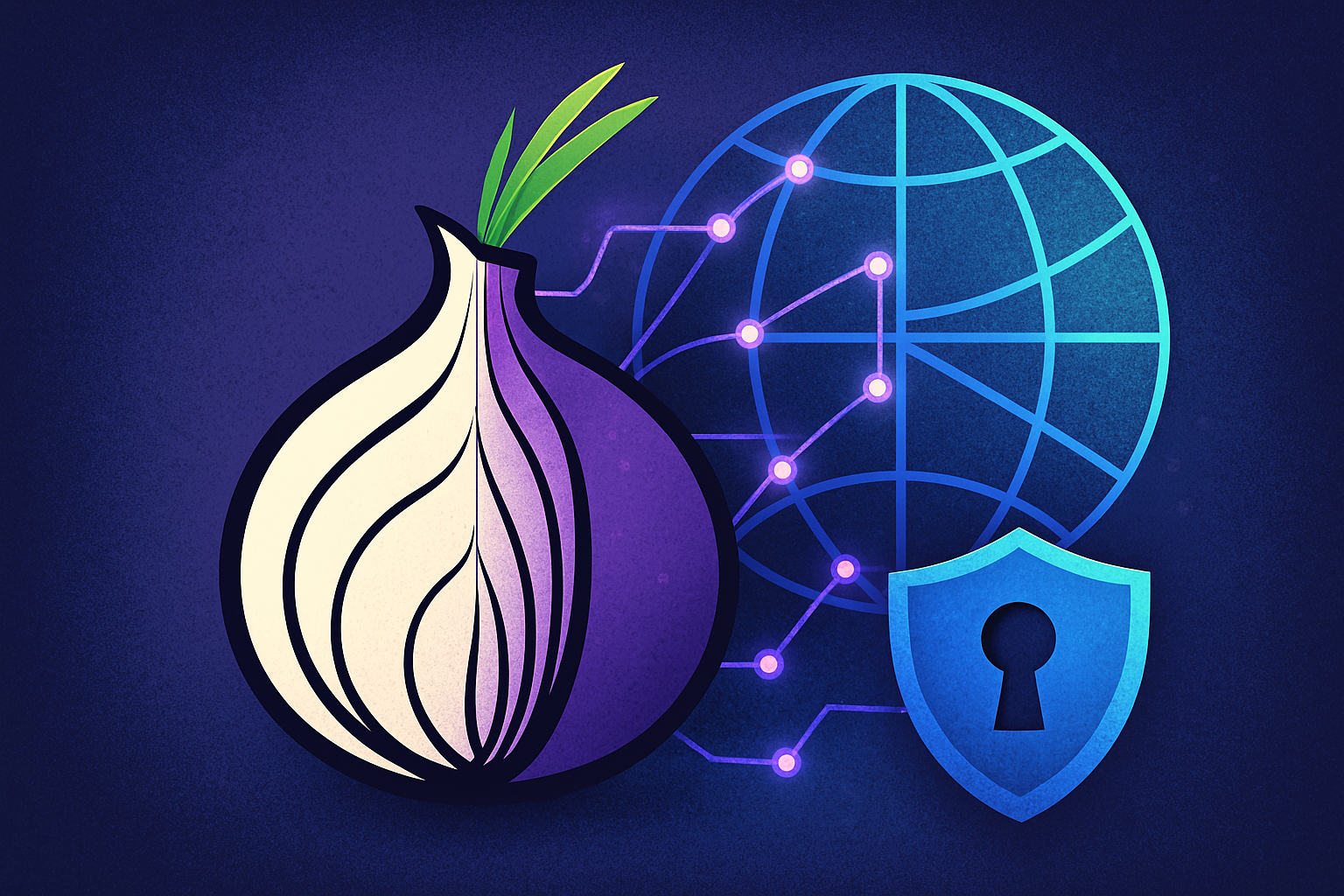

Acessar a Deep Web, especialmente a porção que se sobrepõe à Dark Web, requer ferramentas e precauções específicas para garantir a segurança e o anonimato do usuário. O método mais comum e recomendado para acessar essa parte da internet é através do navegador Tor (The Onion Router).

O Navegador Tor

O Tor é um software gratuito e de código aberto que permite a comunicação anônima. Ele funciona roteando o tráfego da internet através de uma rede mundial de retransmissores voluntários, ocultando o endereço IP do usuário e criptografando os dados em várias camadas (daí o nome "The Onion Router" – Roteador Cebola). Cada camada de criptografia é removida por um nó diferente na rede, tornando extremamente difícil rastrear a origem da conexão.

Passos para usar o Navegador Tor:

- Download: Baixe o Navegador Tor apenas do site oficial do Projeto Tor (site oficial). Evite downloads de fontes não confiáveis, pois podem conter malware.

- Instalação: Siga as instruções de instalação para o seu sistema operacional (Windows, macOS, Linux, Android).

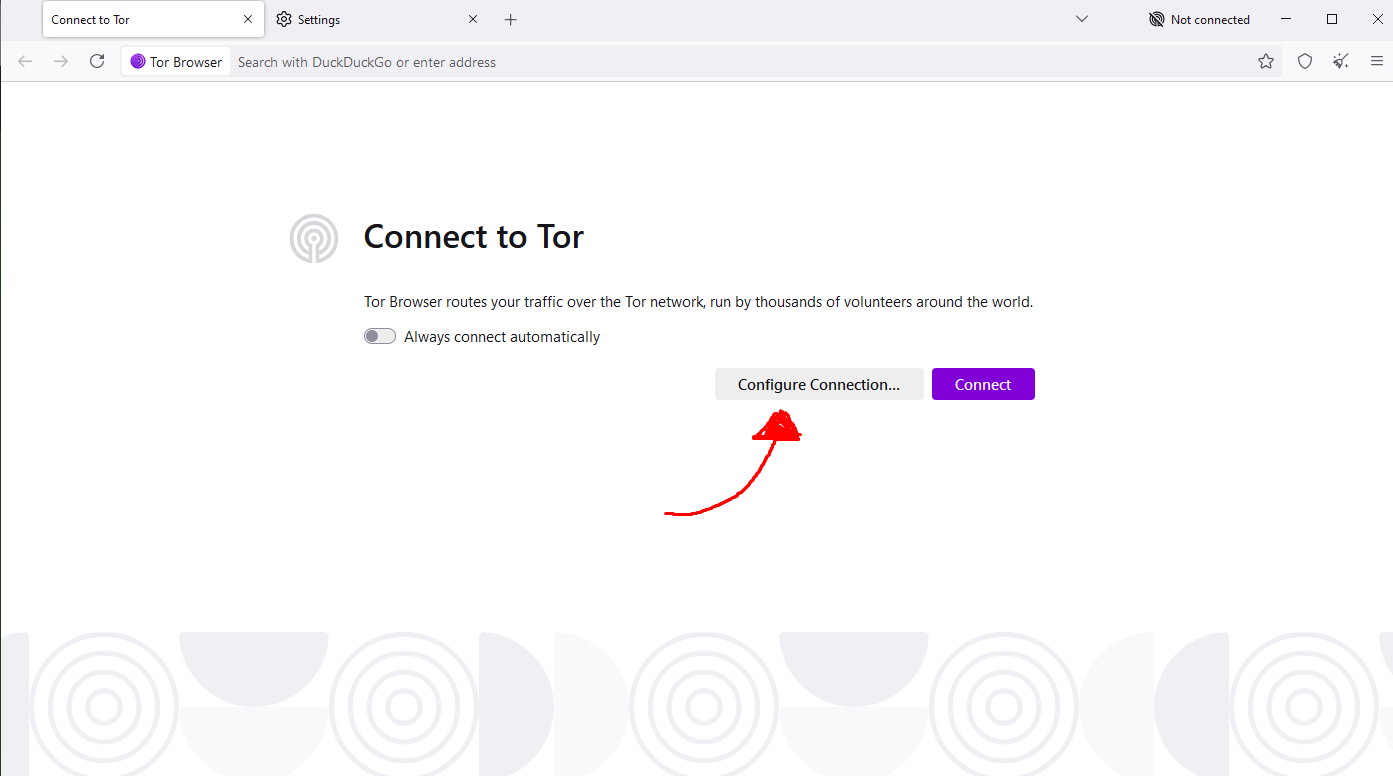

- Conexão: Ao abrir o Navegador Tor pela primeira vez, ele perguntará se você deseja se conectar à rede Tor. Clique em "Conectar". Isso pode levar alguns segundos ou minutos, dependendo da sua conexão e da rede Tor.

Observação: Ao iniciar o Tor, é recomendado mudar o idioma para inglês e usar o navegador no modo janela. Isso aumenta sua segurança.

Observação: Ao iniciar o Tor, é recomendado mudar o idioma para inglês e usar o navegador no modo janela. Isso aumenta sua segurança. - Navegação: Uma vez conectado, você pode usar o Navegador Tor como um navegador comum. No entanto, para acessar sites na Dark Web, você precisará de endereços .onion (por exemplo, http://expyuzz4wqqyqhjn.onion/). Esses endereços não são indexados por motores de busca e geralmente são compartilhados em diretórios ou fóruns específicos.

VPN (Rede Privada Virtual)

O uso de uma VPN (Virtual Private Network) em conjunto com o Navegador Tor é uma prática recomendada para aumentar ainda mais a segurança e o anonimato. A VPN criptografa sua conexão antes mesmo de ela entrar na rede Tor, ocultando do seu provedor de internet o fato de que você está usando o Tor. Isso é conhecido como "Tor-over-VPN".

Como funciona Tor-over-VPN:

- 1. Conecte-se à VPN: Primeiro, ative sua VPN e conecte-se a um servidor.

- 2. Abra o Tor: Em seguida, abra o Navegador Tor. Sua conexão passará primeiro pela VPN e depois pela rede Tor.

- Importante: Escolha uma VPN confiável e que não registre logs de atividade. Evite VPNs gratuitas, pois muitas vezes elas comprometem a segurança e a privacidade para monetizar seus serviços.

Observação: Uma VPN pode ocultar do seu provedor que você está usando Tor, mas adiciona um intermediário de confiança. Para a maioria dos usuários, Tor puro é suficiente. Se optar por VPN, escolha provedores com boa reputação e política clara de privacidade. Evite configurações complexas como Tor sobre VPN sem entender os impactos.

Outras Ferramentas e Práticas

- Sistemas Operacionais Focados em Privacidade: Para um nível ainda maior de segurança, alguns usuários optam por sistemas operacionais como o Tails OS, que é um sistema operacional baseado em Linux projetado para ser executado a partir de um pendrive e roteia todo o tráfego da internet através do Tor, sem deixar rastros no computador.

- Desativar Scripts: O Navegador Tor vem com configurações de segurança que permitem desativar scripts (como JavaScript) para evitar possíveis vulnerabilidades. É aconselhável manter essas configurações ativadas, especialmente ao navegar em sites desconhecidos.

- Não Baixar Arquivos Desconhecidos: Evite baixar arquivos de fontes não confiáveis na Deep Web, pois eles podem conter malware ou vírus.

- Cuidado com Links: Seja extremamente cauteloso ao clicar em links, pois alguns podem levar a conteúdo ilegal ou perigoso.

Lembre-se: mesmo com toda a segurança disponível, nenhum sistema é infalível. Um simples erro humano pode expor sua identidade. Mantenha sempre a cautela.

Muitos que buscavam anonimato foram descobertos não por falhas do Tor ou da VPN, mas por deslizes humanos: um metadado esquecido, um padrão de uso repetido, um clique fora de hora. Ferramentas ajudam; comportamento entrega. Pergunte-se a cada passo: isso me identifica? o que pode vazar aqui? Cautela é rotina, não um botão.

Riscos e Precauções ao Navegar na Deep Web

Navegar na Deep Web, e especialmente na Dark Web, apresenta uma série de riscos que vão além dos encontrados na Surface Web. A natureza anônima e descentralizada dessas redes, embora ofereça privacidade, também as torna um terreno fértil para atividades ilícitas e perigosas. É crucial estar ciente desses riscos e tomar precauções rigorosas.

Riscos Comuns

- 1. Malware e vírus: A Deep Web é um vetor comum para a disseminação de malware, ransomware e vírus. Sites maliciosos podem tentar instalar software prejudicial em seu dispositivo sem o seu conhecimento, comprometendo seus dados e sua segurança.

- 2. Golpes e fraudes: Devido ao anonimato, golpes e esquemas fraudulentos são abundantes. Ofertas de produtos ou serviços ilegais a preços irrealistas, ou a venda de informações falsas, são comuns. Sempre desconfie de ofertas que parecem boas demais para ser verdade.

- 3. Conteúdo perturbador e ilegal: A Dark Web, em particular, abriga uma

quantidade significativa de conteúdo ilegal e perturbador, incluindo

pornografia infantil, mercados de drogas e armas, eserviços de assassinato por encomenda. A exposição a esse tipo de conteúdo pode ser traumática e, em muitos casos, ilegal apenas por visualização. - 4. Exposição a atividades criminosas: Mesmo que você não participe de atividades ilegais, a simples navegação em sites que as promovem pode colocá-lo em risco. As autoridades monitoram a Dark Web, e a presença em certos ambientes pode levantar suspeitas.

- 5. Phishing e roubo de dados: Sites falsos projetados para roubar suas credenciais (phishing) ou informações pessoais são uma ameaça constante. A falta de regulamentação e a dificuldade de rastreamento tornam esses ataques mais eficazes.

- 6. Vulnerabilidades de software: Embora o Tor seja projetado para segurança, ele não é infalível. Vulnerabilidades no próprio navegador ou em outros softwares que você usa podem ser exploradas por atacantes.

Precauções Essenciais

Para minimizar os riscos ao navegar na Deep Web, siga estas precauções:

- 1. Use o Navegador Tor Oficial: Baixe-o apenas do site (torproject.org). Nunca use versões modificadas ou de terceiros.

- 2. Mantenha o software atualizado: Certifique-se de que seu sistema operacional, navegador Tor e qualquer VPN ou software de segurança estejam sempre atualizados para as versões mais recentes. As atualizações frequentemente corrigem vulnerabilidades de segurança.

- 3. Use uma VPN confiável (Tor-over-VPN): Conecte-se a uma VPN de boa reputação antes de abrir o Navegador Tor. Isso adiciona uma camada extra de anonimato e segurança, ocultando seu uso do Tor do seu provedor de internet.

- 4. Desative scripts e plugins: O Navegador Tor permite desativar JavaScript e outros plugins. Mantenha-os desativados, pois eles podem ser explorados para revelar sua identidade ou instalar malware.

- 5. Não use sua identidade real: Nunca use seu nome real, e-mail pessoal ou qualquer informação que possa identificá-lo. Crie contas de e-mail anônimas se precisar se registrar em algum serviço.

- 6. Evite downloads: Seja extremamente cauteloso ao baixar qualquer arquivo. Se for absolutamente necessário, use uma máquina virtual ou um sistema operacional como o Tails para isolar o download do seu sistema principal.

- 7. Não clique em links suspeitos: A Deep Web está cheia de links enganosos. Verifique sempre o endereço .onion antes de clicar, e evite links que pareçam incomuns ou que prometam algo irrealista.

- 8. Cuidado com criptomoedas: Se você planeja fazer transações na Dark Web (o que não é recomendado), use criptomoedas e esteja ciente dos riscos de golpes e da volatilidade do mercado.

- 9. Não confie em ninguém: O anonimato da Deep Web significa que você não pode confiar na identidade ou nas intenções de outras pessoas. Seja cético em relação a qualquer interação.

- 10. Conheça as leis locais: As leis sobre o acesso e o uso da Deep Web variam. Certifique-se de estar ciente das implicações legais em sua jurisdição, especialmente em relação a conteúdo ilegal.

Navegar na Deep Web pode ser uma experiência educativa e, em alguns casos, útil para a privacidade. No entanto, os riscos são significativos. A melhor abordagem é a cautela extrema e a adesão rigorosa às práticas de segurança.

Uso de Bridges no Tor

Os Bridges (ou “pontes”) são servidores especiais que ajudam você a se conectar à rede Tor quando o acesso é bloqueado ou monitorado. Eles funcionam como pontos de entrada discretos, dificultando que terceiros detectem que você está usando o Tor.

Quando usar

- Se o Tor não conecta normalmente ou está bloqueado.

- Para aumentar a privacidade, evitando que seu tráfego seja identificado como Tor.

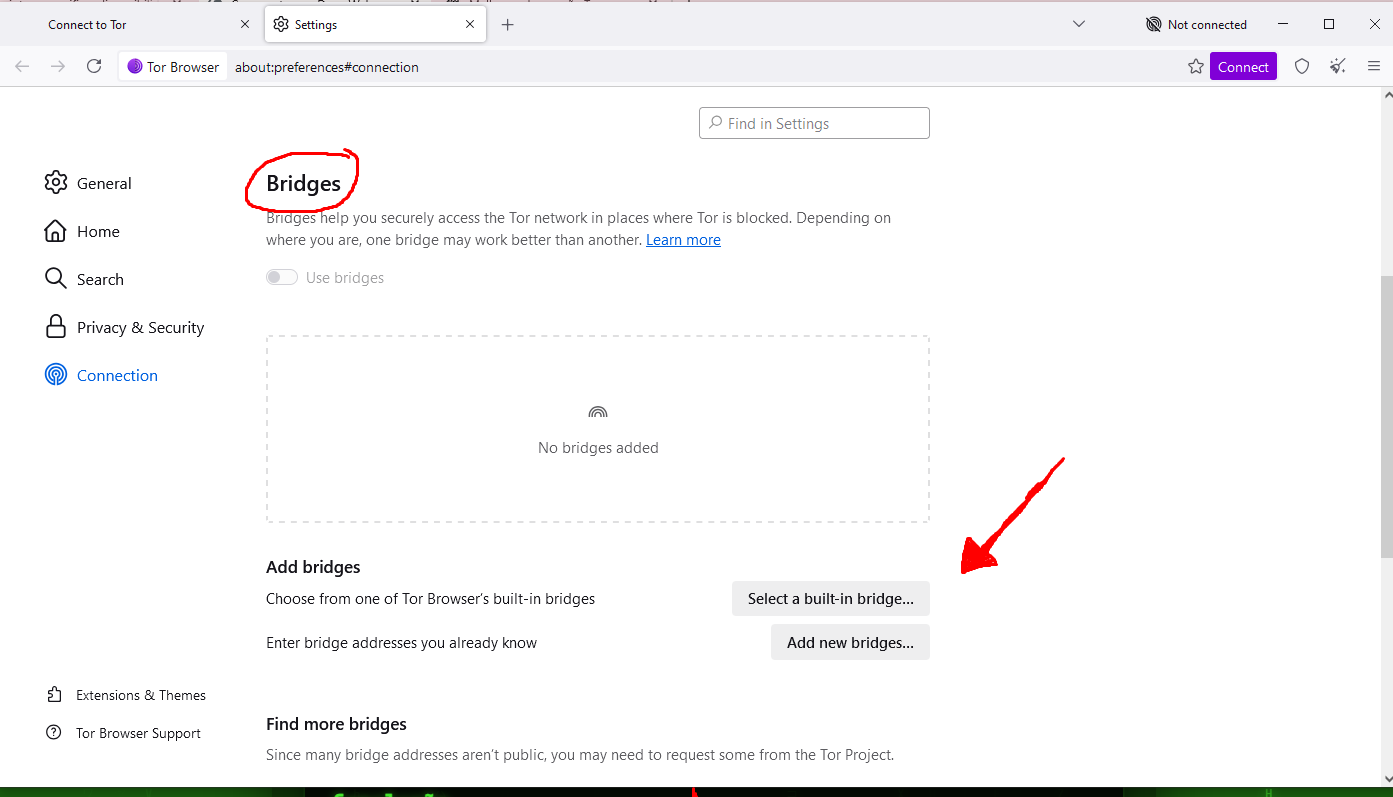

Como ativar

- Abra Settings → Connection → Bridges.

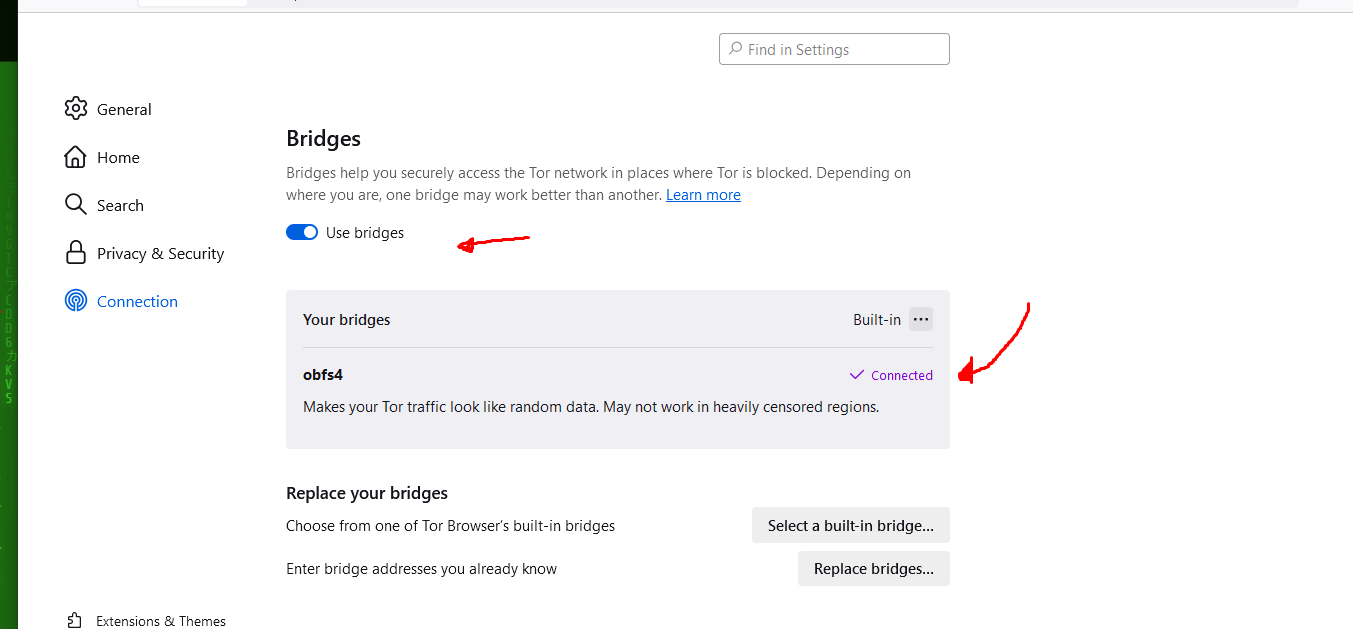

- Ative a opção Use bridges.

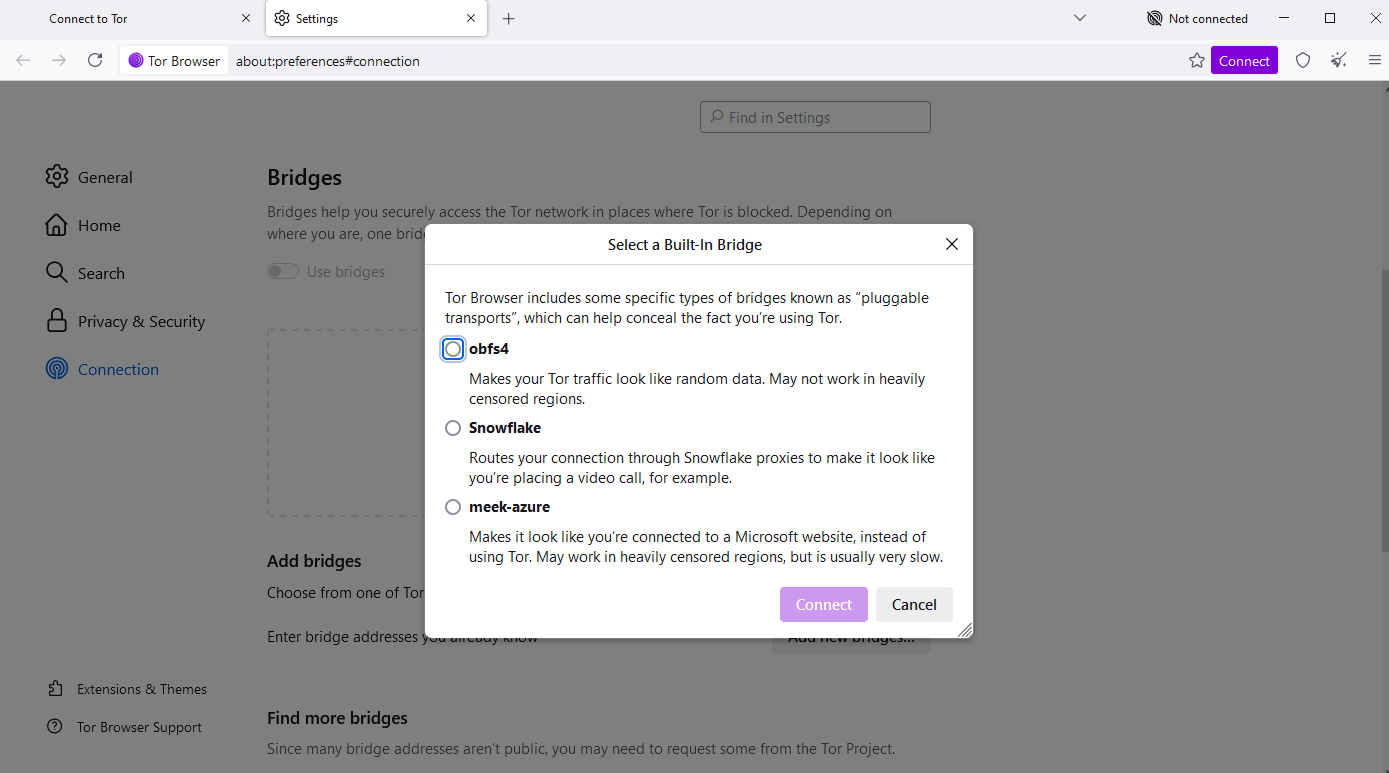

- Clique em Select a built-in bridge… e escolha uma das opções disponíveis.

Observação: O uso de Bridges não é obrigatório para todos, mas pode melhorar a segurança e dificultar a detecção do seu tráfego, mesmo em locais sem bloqueio.

Bridges do Tor – Comparativo Rápido

| Bridge | Como disfarça o tráfego | Vantagem principal | Limitação principal | Ideal para… |

|---|---|---|---|---|

| obfs4 | Faz o tráfego parecer dados aleatórios. | Rápida e estável; amplamente compatível. | Pode levantar suspeita em censuras muito avançadas. | Quem prioriza velocidade com ofuscação básica. |

| Snowflake | Se parece com tráfego de chamada de vídeo via proxies voluntários. | Bastante flexível; conecta sem muita configuração. | Pode ser instável e variar de rota/qualidade. | Acesso rápido em bloqueios moderados, tolerando oscilações. |

| meek-azure | Parece acesso a sites da Microsoft (Azure), não ao Tor. | Excelentes resultados contra censura forte e detecção. | Mais lento, especialmente em sessões longas. | Evitar detecção do uso do Tor em ambientes restritivos. |

Conclusão

A Deep Web é uma parte vasta e multifacetada da internet, muito maior do que a Surface Web que acessamos diariamente. Longe de ser um antro exclusivo de ilegalidades, ela abriga uma infinidade de dados e serviços legítimos, desde bancos de dados acadêmicos até suas próprias contas de e-mail e bancárias. A confusão e o estigma surgem frequentemente da sua associação com a Dark Web, um pequeno e intencionalmente oculto subconjunto da Deep Web, que, devido ao seu anonimato, é onde a maioria das atividades ilícitas ocorre.

Entrar na Deep Web, especialmente na Dark Web, não é uma jornada para ser tomada de ânimo leve. Requer o uso de ferramentas específicas, como o Navegador Tor, e uma compreensão aprofundada dos riscos envolvidos. Embora o anonimato oferecido possa ser valioso para jornalistas, ativistas e indivíduos em regimes opressivos, ele também atrai criminosos e conteúdo perigoso. Malware, golpes, conteúdo ilegal e a exposição a atividades criminosas são ameaças reais que exigem vigilância e precauções rigorosas.

Ao seguir as diretrizes de segurança – como baixar o Tor de fontes oficiais, usar uma VPN confiável, manter o software atualizado e, acima de tudo, exercer o bom senso e a cautela – é possível explorar essa camada da internet com maior segurança. No entanto, a regra de ouro permanece: a melhor proteção é a informação e a consciência dos perigos. A Deep Web é uma ferramenta, e como qualquer ferramenta, seu uso responsável é fundamental para evitar consequências indesejadas.

Recursos úteis

- Tor Project (oficial)

- Guias de OPSEC.